網絡攻擊者正利用 Word文檔漏洞部署 LokiBot 惡意軟件

據The Hacker News 7月17日消息,網絡攻擊者正利用有遠程代碼執行缺陷的 Microsoft Word 文檔作釣魚誘餌,在受感染的系統上投放名為LokiBot的惡意軟件。

LokiBot亦稱為 Loki PWS,是一款自 2015 年以來就一直活躍的信息竊取木馬,主要針對Windows系統。

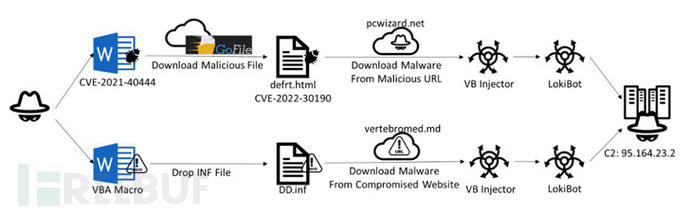

Fortinet FortiGuard 實驗室的研究人員自今年5月發現了該惡意軟件對Microsoft Word 文檔的惡意利用,并表示這些攻擊利用CVE-2021-40444和CVE-2022-30190(又名 Follina)來實現代碼執行。

將CVE-2021-40444武器化的Word文件包含一個嵌入在XML文件中的外部GoFile鏈接,該鏈接導致下載一個HTML文件,利用Follina下載下一階段的有效載荷,即一個用Visual Basic編寫的注入模塊,該模塊可解密并啟動LokiBot。

該注入器還采用了回避技術,以檢查是否存在調試器,并確定是否在虛擬化環境中運行。

研究人員在5月底發現的另一個感染連,顯示從一個包含VBA腳本的Word文檔開始,該腳本在使用 "Auto_Open "和 "Document_Open "功能打開文檔時立即執行一個宏腳本,并充當從遠程服務器發送臨時有效載荷的渠道,該渠道還充當加載LokiBot和連接命令與控制(C2)服務器的注入器。

LokiBot具有記錄擊鍵、捕獲屏幕截圖、從 Web 瀏覽器收集登錄憑證信息,以及從各種加密貨幣錢包中提取數據的功能。Fortinet FortiGuard的研究人員表示,LokiBot已經是一個長期存在且傳播廣泛的惡意軟件,隨著時間的推移,其功能已經成熟,網絡犯罪分子可以輕松地利用它竊取受害者的敏感數據。