黑客現利用Windows事件日志來隱藏惡意程序

安全研究人員近期注意到一個利用 Windows 事件日志來存儲惡意軟件的活動,這項技術此前并沒有被記錄用于黑客攻擊。這種方法使攻擊者能夠在文件系統中植入無文件的惡意軟件,這種攻擊充滿了技術和模塊,旨在盡可能保持活動的隱蔽性。

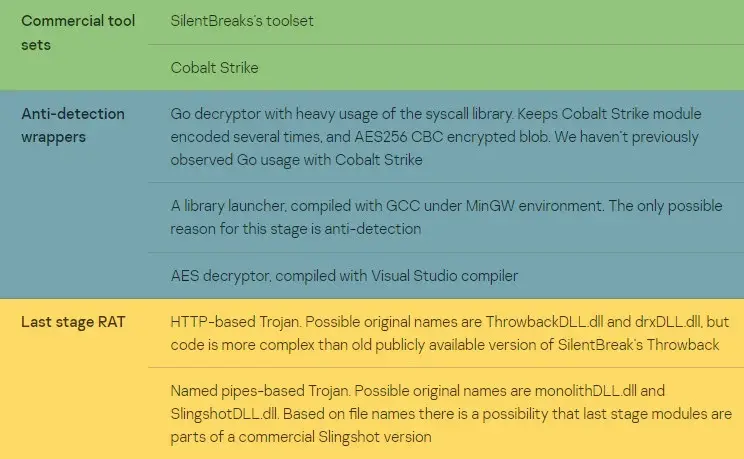

卡巴斯基的研究人員在配備該公司產品的客戶電腦上,通過基于行為的檢測和異常控制技術確認了這項威脅,并收集了該惡意軟件的樣本。調查顯示,該惡意軟件是一個“非常有針對性”的活動的一部分,并依賴于大量的工具,包括定制的和商業上可用的。

卡巴斯基首席安全研究員 Denis Legezo 說,這種方法是在惡意活動中首次在實際攻擊中使用。該投放器將合法的操作系統錯誤處理文件 WerFault.exe 復制到'C:\Windows\Tasks',然后將加密的二進制資源投放到同一位置的'wer.dll'(Windows錯誤報告),進行DLL搜索順序劫持以加載惡意代碼。

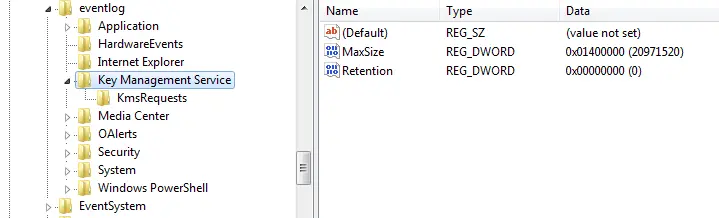

DLL 劫持是一種黑客技術,利用檢查不充分的合法程序,從任意路徑向內存加載惡意的動態鏈接庫(DLL)。Legezo說,投放器的目的是在磁盤上加載器,用于側面加載過程,并在事件日志中尋找特定的記錄(類別0x4142 - ASCII中的'AB'。如果沒有找到這樣的記錄,它就寫下8KB的加密shellcode塊,這些塊后來被組合成下一個stager的代碼。

卡巴斯基首席安全研究員 Denis Legezo 表示:“被丟棄的wer.dll是一個加載器,如果沒有隱藏在Windows事件日志中的shellcode,它不會造成任何傷害”。